|

ENCYCLOPÉDIE DE LA RADIOÉLECTRONIQUE ET DU GÉNIE ÉLECTRIQUE

Sécurité de la ligne téléphonique. Encyclopédie de la radioélectronique et de l'électrotechnique

Encyclopédie de l'électronique radio et de l'électrotechnique / Dispositifs de sécurité et signalisation d'objets Les chefs de diverses organisations, entrepreneurs et autres hommes d'affaires ne peuvent se passer d'un téléphone. Très souvent, ils communiquent, prennent diverses décisions et clarifient les problèmes émergents en utilisant le téléphone. Il n'est donc pas surprenant qu'ils veuillent s'assurer que les conversations ne soient pas accessibles aux étrangers, si possible. Cependant, il convient de noter qu'aujourd'hui, sur le marché des équipements techniques, on peut voir de nombreux types dedispositifs d'interception de messages téléphoniques fabricants nationaux et étrangers. Méthodes d'interception des messages téléphoniques Il existe six zones d'écoute principales sur une ligne téléphonique. Ceux-ci inclus: - poste téléphonique ; - ligne téléphonique, y compris boîte de jonction ; - zone de câble ; - ATS ; - câble multicanal ; - canal radio. Un schéma d'une ligne téléphonique avec des zones d'écoute est illustré à la fig. 122.

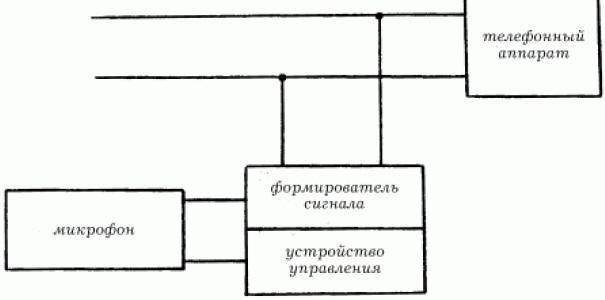

Il est plus facile de se connecter dans les trois premières zones. Pour l'écoute, un appareil parallèle est le plus souvent utilisé. Dans la zone des câbles, la connexion est plus difficile, car elle nécessite de pénétrer dans le système de communication téléphonique, constitué de tuyaux dans lesquels sont posés des câbles, et de sélectionner la paire souhaitée parmi tant d'autres. Répéteurs téléphoniques Les répéteurs radio téléphoniques sont des extensions radio permettant de transmettre des conversations téléphoniques sur des canaux radio. Les signets installés dans les téléphones sont automatiquement activés lorsque le combiné est décroché et transmettent les informations au point d'interception et d'enregistrement. L'émetteur radio est alimenté par la tension du réseau téléphonique. En raison du manque de piles et de microphone dans le répéteur, celui-ci peut être de petite taille. Les inconvénients de ces dispositifs incluent le fait qu'ils sont faciles à détecter par émission radio. Par conséquent, pour réduire la probabilité de leur détection, la puissance de rayonnement de l'émetteur installé sur la ligne téléphonique est réduite. Un répéteur puissant est installé dans une pièce séparée. Il retransmet le signal sous forme cryptée. Les répéteurs radio peuvent être réalisés sous forme de condensateurs, de filtres, de relais et d'autres composants et éléments standards inclus dans les équipements téléphoniques. Pour écouter une ligne téléphonique, vous pouvez utiliser un téléphone équipé d'un prolongateur radio composé de deux stations radio. Le premier se trouve dans le combiné, le second dans le téléphone. Le récepteur est réglé sur la fréquence souhaitée. Écoute de la chambre À l’aide d’une ligne téléphonique, vous pouvez également mettre les locaux sur écoute. A cet effet, des appareils spéciaux sont utilisés. Un schéma d'écoute possible des locaux via ligne téléphonique est présenté ci-dessous (Fig. 123).

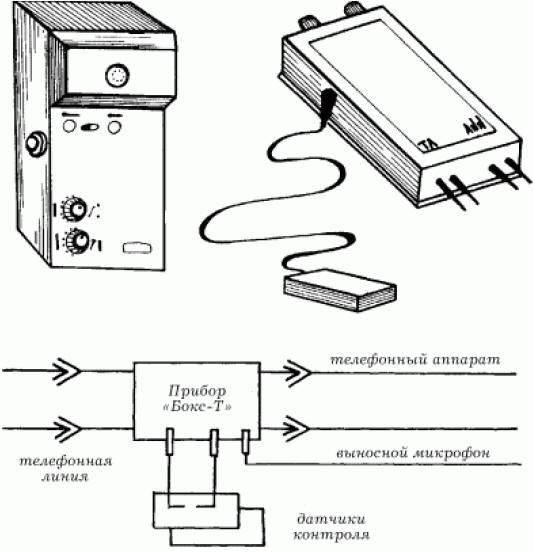

Les principes de fonctionnement d’un tel appareil sont les suivants : le numéro de l’abonné est composé. Les deux premiers bips sont absorbés par l'appareil, ce qui signifie que le téléphone ne sonne pas. Le combiné est mis en attente et une minute plus tard, ils recommencent à composer le même numéro. Après cela, le système passe en mode d'écoute. En figue. 124 montre un tel dispositif.

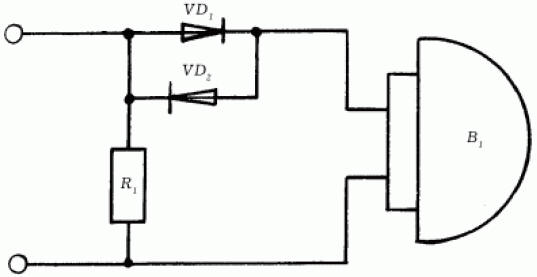

"Box-T" est capable de contrôler la pièce par téléphone à n'importe quelle distance. Il existe également des systèmes de transmission d'informations acoustiques sans appel sur des lignes téléphoniques, permettant d'écouter les pièces sans installer d'équipement supplémentaire. Moyens techniques de protection des informations Quel que soit le type d'activité dans lequel une personne est engagée, par exemple, qu'elle soit à la tête d'une grande entreprise ou d'une banque commerciale, elle sera probablement intéressée à savoir comment une fuite d'informations peut se produire et comment s'en protéger. Protection des postes téléphoniques et des lignes de communication Le téléphone fait depuis longtemps partie intégrante de la vie humaine, les lignes téléphoniques transportent des flux d'informations diverses, et c'est pourquoi il est important de les protéger contre toute utilisation nuisible. Le poste téléphonique et la ligne de communication PBX sont les principaux canaux de fuite d'informations. 1. Des modifications sont apportées à la conception du téléphone pour transmettre des informations ou un équipement spécial est installé avec un rayonnement haute fréquence dans une large bande de fréquences, modulé par un signal audio, qui sert de canal pour les fuites d'informations. 2. Les défauts de conception des postes téléphoniques sont pris en compte et utilisés pour obtenir des informations. 3. Il existe une influence externe sur le téléphone, entraînant une fuite d'informations. Protection du téléphone Protection du circuit de cloche. Un canal de fuite d'informations peut survenir en raison de la conversion électroacoustique. Lorsque l'on parle à l'intérieur, les vibrations acoustiques affectent le pendule de la cloche relié à l'armature du relais électromagnétique. Les signaux sonores sont transmis à l'armature et celle-ci produit des micro-oscillations. Ensuite, les oscillations sont transmises aux plaques d'armature dans le champ électromagnétique des bobines, entraînant des microcourants modulés par le son. L'amplitude de la CEM induite dans la ligne dans certains types de postes téléphoniques peut atteindre plusieurs millivolts. Pour la réception, un amplificateur basse fréquence d'une gamme de 300 à 3500 125 Hz est utilisé, qui est connecté à la ligne d'abonné. Pour protéger le circuit de la cloche, utilisez un appareil doté du circuit illustré à la Fig. XNUMX.

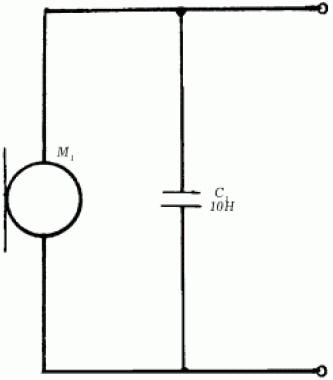

Des diodes au silicium sont connectées dos à dos au circuit de sonnerie du poste téléphonique B1. Une zone morte pour les micro-EMF se forme, ce qui s'explique par le fait que dans la plage de 0 à 0,65 V, la diode a une résistance interne élevée. Par conséquent, les courants basse fréquence induits dans le circuit du dispositif ne passeront pas dans la ligne. Dans le même temps, le signal audio de l'abonné et la tension d'appel traversent librement les diodes, puisque leur amplitude dépasse le seuil d'ouverture des diodes VDl, VD2. La résistance R1 est un élément bruyant supplémentaire. Un circuit similaire connecté en série à la ligne de communication supprime la microEMF de la bobine de 40 à 50 dB (décibels). Protection du circuit du microphone La réception d'informations via un circuit microphone est possible grâce à la méthode d'imposition haute fréquence. Le circuit de protection d'un microphone utilisant cette méthode est illustré à la Fig. 126.

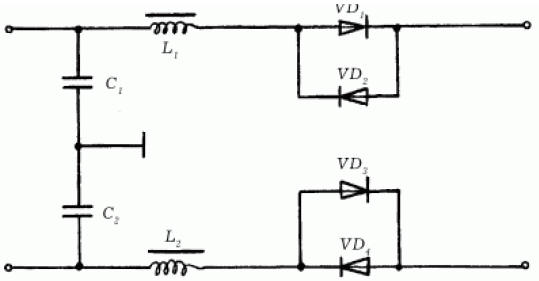

Le microphone M1 est un élément modulant, pour le protéger duquel il est nécessaire de connecter en parallèle un condensateur C1 d'une capacité de 0,01 à 0,05 μF. Dans ce cas, le condensateur C1 contourne la capsule microphonique M1 à haute fréquence. La profondeur de modulation des oscillations haute fréquence est réduite de plus de 10 000 fois, rendant toute démodulation ultérieure presque impossible. Régime de protection complet Le système de protection complexe comprend les composants des premier et deuxième systèmes indiqués ci-dessus. En plus des condensateurs et des résistances, cet appareil contient également des inductances (Fig. 127).

Les diodes VD1-VD4, connectées dos à dos, protègent le circuit de sonnerie téléphonique. Les condensateurs et les bobines forment des filtres C1, L1 et C2, L2 pour supprimer les tensions haute fréquence. Les pièces sont montées dans un boîtier séparé à l'aide d'un montage articulé. L'appareil ne nécessite aucune configuration. Dans le même temps, il ne protège pas l'utilisateur des écoutes directes en se connectant directement à la ligne. En plus de tous ces circuits, il en existe d'autres dont les caractéristiques techniques sont proches d'appareils similaires. Beaucoup d'entre eux sont conçus pour une protection complète et sont souvent utilisés dans la pratique. Méthodes cryptographiques et moyens de protection Pour empêcher l'écoute électronique des conversations sur une ligne téléphonique, vous pouvez utiliser une méthode cryptographique, qui constitue peut-être la mesure de sécurité la plus drastique. Il existe deux méthodes: 1) conversion de paramètres vocaux analogiques ; 2) cryptage numérique. Les appareils qui utilisent ces méthodes sont appelés brouilleurs. Un brouilleur analogique consiste à modifier les caractéristiques du signal audio original de telle manière qu'il devienne inintelligible, tout en occupant la même bande de fréquences. Cela permet de le transmettre sur les canaux de communication téléphoniques habituels. Le changement de signal se manifeste dans ce qui suit: - inversion de fréquence ; - permutation de fréquence ; - changement temporaire. Un brouilleur numérique consiste à modifier les caractéristiques du signal audio d'origine afin qu'il devienne inintelligible. Cet appareil facilite la conversion préliminaire d'un signal analogique sous forme numérique. Après cela, le signal est crypté à l'aide d'un équipement spécial. Auteur : Korshevr N.G.

Teneur en alcool de la bière chaude

07.05.2024 Facteur de risque majeur de dépendance au jeu

07.05.2024 Le bruit de la circulation retarde la croissance des poussins

06.05.2024

▪ NOKIA a créé un téléphone pour les athlètes ▪ apple TV ▪ Les nouveaux casques des gardes suisses sont imprimés sur des imprimantes 3D ▪ Trouvé un moyen de lutter contre les bactéries mangeuses de chair ▪ Aspirateur robot Anker Eufy X8 Pro

▪ section du site Fondamentaux d'une vie sûre (OBZhD). Sélection d'articles ▪ article Le détachement n'a pas remarqué la perte d'un combattant. Expression populaire ▪ article Qu'est-ce que l'énigme du Nil ? Réponse détaillée ▪ article Désinfecteur. Description de l'emploi ▪ article Sonde universelle. Encyclopédie de l'électronique radio et de l'électrotechnique

Page principale | bibliothèque | Articles | Plan du site | Avis sur le site www.diagramme.com.ua |

Arabic

Arabic Bengali

Bengali Chinese

Chinese English

English French

French German

German Hebrew

Hebrew Hindi

Hindi Italian

Italian Japanese

Japanese Korean

Korean Malay

Malay Polish

Polish Portuguese

Portuguese Spanish

Spanish Turkish

Turkish Ukrainian

Ukrainian Vietnamese

Vietnamese

Laissez votre commentaire sur cet article :

Laissez votre commentaire sur cet article :